4D v16

Client/Server Verbindungen verschlüsseln

- 4D Server Handbuch

-

- 4D Server verwenden

-

- Neue 4D Server Datenbank erstellen

- 4D Server beenden

- Einen 64-bit 4D Server unter Windows einsetzen

- 4D Server 64-bit für OS X verwenden

- 4D Server Menüs

- Netzwerk und Client-Server Optionen

- Einstellungen zur Veröffentlichung

- Client/Server Verbindungen verschlüsseln

- Single Sign On (SSO) unter Windows

- Ordner Resources verwalten

- Datenbank als Dienst registrieren

- Logischen Spiegel einrichten

Client/Server Verbindungen verschlüsseln

Client/Server Verbindungen verschlüsseln

Sie können Client/Server-Verbindungen so einstellen, dass die Arbeitsstationen mit remote 4D im gesicherten Modus mit 4D Server kommunizieren. Die gesicherte Client/Server Kommunikation basiert auf dem TLS Protokoll (Transport Layer Security), dem Nachfolger von SSL (Secured Socket Layer).

Hinweis: Einen allgemeinen Überblick über die Sicherheitsvorkehrungen in 4D finden Sie im 4D Security guide.

Das TLS Protokoll sichert die Kommunikation zwischen zwei Anwendungen ab, das sind z.B. Web Server und Browser. Das TLS Protokoll bürgt für die Identität von Sender und Empfänger, sowie für die Vertraulichkeit und Vollständigkeit der ausgetauschten Informationen. Eine ausführliche Beschreibung dieses Protokolls finden Sie im Handbuch 4D Programmiersprache im Abschnitt TLS Protokoll.

4D Server verwaltet die Operationen zur Authentifizierung und Datenintegrität zwischen 4D Server und remote 4D eigenständig. Der Benutzer muss keine weiteren Einstellungen vornehmen.

Hinweis: Das Verschlüsseln von Client und Server macht die Verbindung langsamer.

Auf Netzwerkebene wird das TLS Protokoll zwischen der TCP/IP Schicht (low level) und dem "high level" Protokoll eingefügt.

Zum Verwenden von TLS in einer klassischen Client/Server Architektur müssen Zertifikatsdateien vorhanden sein.

- key.pem (Dokument mit dem Schlüssel zur privaten Verschlüsselung)

- cert.pem (Dokument mit Zertifikat).

Diese Dateien müssen im Unterordner Resources der 4D und 4D Server Anwendungen liegen. Sie müssen auf dem Rechner mit 4D Server und auf allen Rechnern mit remote 4D vorhanden sein.

Standardmäßige key.pem und cert.pem Dateien werden mit 4D geliefert. Zur Erhöhung der Sicherheitsebene empfehlen wir, diese Dateien durch Ihre eigenen Zertifikate zu ersetzen. Weitere Informationenen dazu finden Sie im Abschnitt Zertifikat erhalten der Dokumentation zu 4D Web Server (die Verfahrensweise ist identisch).

Diese Option ist standardmäßig nicht markiert. Sie wird erst nach Beenden und Neustart von 4D Server aktiv. Alle remote 4D Arbeitstationen melden sich dann im gesicherten Modus an.

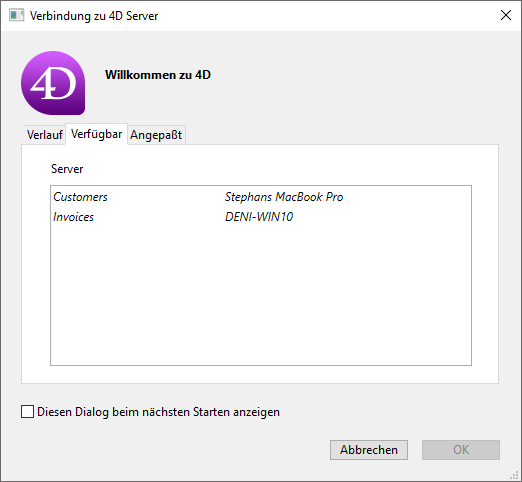

- ServerNet verwenden

Bei Verwendung der neuen Netzwerkschicht ServerNet ist die Aktivierung des gesicherten Protokolls auf dem Server transparent, d.h. der Veröffentlichungsmodus wird im Verbindungsdialog nicht angezeigt. Die Verbindung und der Wechsel in den gesicherten Modus erfolgen nach einer internen Absprache zwischen der Server Applikation und der remote Applikation.

Weitere Informationen dazu finden Sie im Abschnitt Netzwerk und Client-Server Optionen.

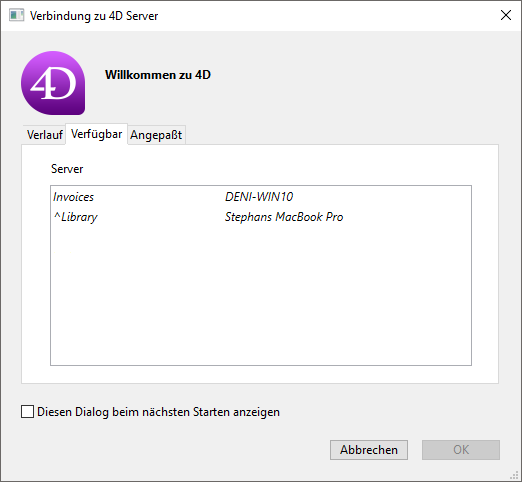

- Legacy Netzwerkschicht verwenden

Bei Verwendung der bisherigen Netzwerkschicht wird ein Circumflex (^) vor den Namen der Datenbanken gesetzt, die im TLS Modus veröffentlicht werden. Sie erscheinen auf der Seite TCP/IP des Verbindungsdialogs von 4D Server:

Hinweis: Erscheint die Datenbank im Verbindungsdialog nicht automatisch, kann der Benutzer auf der Seite Angepasst ihren Namen eingeben (siehe Abschnitte Anmeldung an eine 4D Server Datenbank und Einstellungen zur Veröffentlichung). Läuft sie im gesicherten Modus, muss ein Circumflex (^) vor den Datenbanknamen gesetzt werden, sonst wird die Verbindung zurückgewiesen.

Produkt: 4D

Thema: 4D Server verwenden

4D Server Handbuch ( 4D v16)