4D v16.3

Presentación del control de acceso

Presentación del control de acceso

Presentación del control de acceso

Si diferentes personas utilizan una base de datos, usted podría controlar el acceso a la base de datos u ofrecer diferentes funcionalidades e interfaces a los usuarios. Si está diseñando aplicaciones para uso en un entorno multiusuario o Web, es esencial proteger los datos importantes. Puede llevar a cabo esta protección asignando contraseñas a usuarios y creando grupos de acceso que tengan diferentes niveles de acceso a la información o a las operaciones en la base de datos.

Para una descripción general de las funcionalidades de seguridad de 4D, consulte la guía de seguridad 4D.

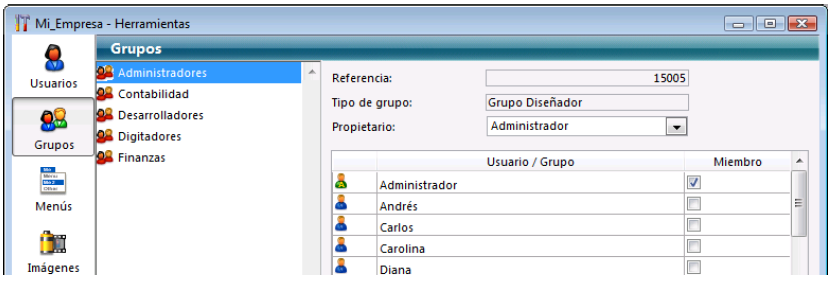

El sistema de acceso por contraseñas de 4D está basado en usuarios y grupos. Usted crea usuarios y asigna contraseñas, coloca los usuarios en grupos y asigna a cada grupo privilegios de acceso a diferentes partes de la base de datos. Los grupos pueden tener asignados privilegios de acceso a operaciones con los registros de las tablas y a la definición de tablas.

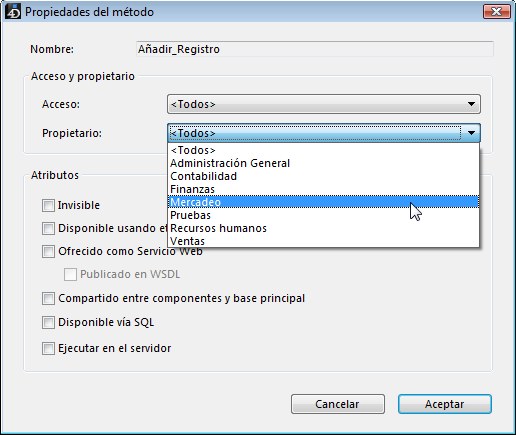

El siguiente ejemplo muestra los privilegios de acceso “Propietario” del método de proyecto Añadir_Registro asignados a un grupo. Los grupos pueden generalmente pueden tener derechos de “Acceso” (uso) y/o “Propietario” (modificación).

Este punto se describe en Mantenimiento del sistema.

Para abrir la base de datos, un usuario selecciona o escribe su nombre de usuario y escribe su contraseña. Luego, dependiendo a qué grupo pertenezca y a que partes de la base de datos los grupos han sido asignados, el usuario puede operar las partes de la base de datos que fueron especificadas por el sistema de acceso.

La página "Seguridad" de la caja de diálogo de las Propiedades de la base permite configurar el modo de acceso a la base (ver la sección Página Seguridad).

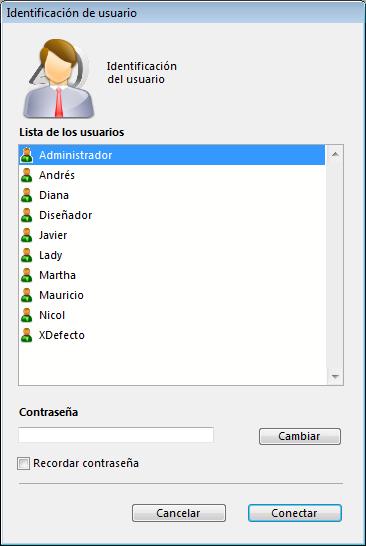

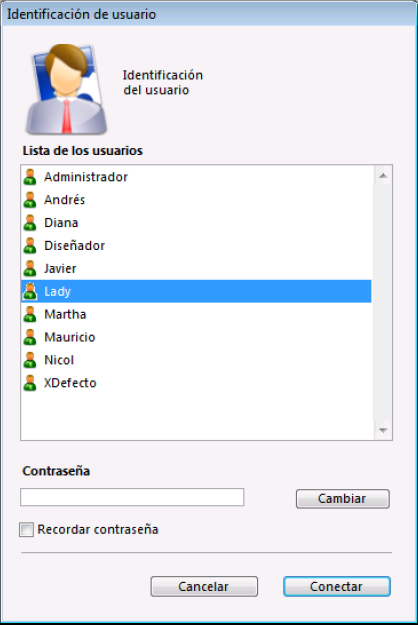

- Por defecto, se muestra la caja de diálogo Identificación de usuario:

En esta caja de diálogo, el usuario selecciona su nombre en la lista de usuarios y escribe su contraseña en el área de entrada.

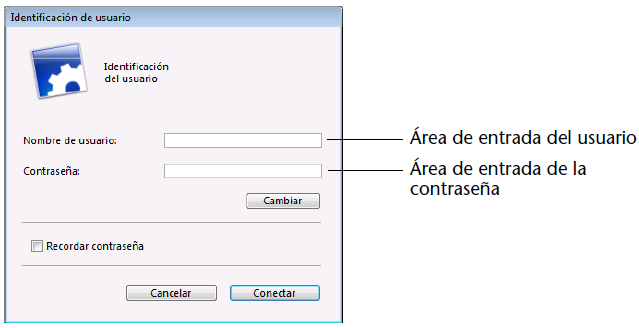

- Si deselecciona la opción Mostrar lista de usuarios en la ventana de contraseñas en la caja de diálogo Preferencias, se muestra la caja de diálogo Identificación de usuario:

En esta caja de diálogo, el usuario debe escribir su nombre y contraseña, lo cual refuerza la seguridad de la aplicación.

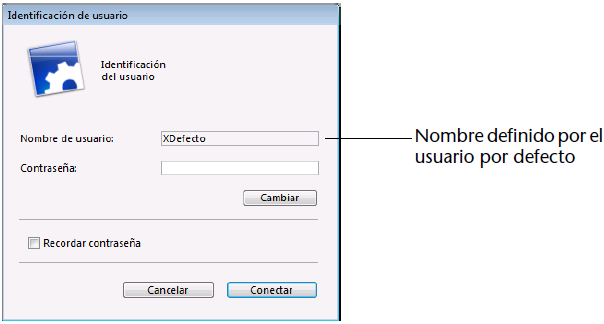

- Si definió un Usuario por defecto en la caja de diálogo Preferencias y le asignó una contraseña, se muestra la siguiente caja de diálogo:

Los usuarios sólo tienen que introducir la contraseña. - Si no hay una contraseña asignada para el usuario por defecto, no se muestra la caja de diálogo. Cada usuario, en este caso, tiene los mismos privilegios y restricciones de acceso definidos para el usuario por defecto.

Si la opción “Los usuarios pueden cambiar sus contraseñas” está seleccionada en las Propiedades de la base, se muestra el botón Cambiar en la caja de diálogo de entrada de contraseña. Este botón permite al usuario actual cambiar su contraseña.

Nota 4D Server: es posible guardar los parámetros y los identificadores de conexión a una base en un archivo de acceso de tipo .4DLink. Para mayor información, consulte la sección manual de referencia de 4D Server Conexión a una base 4D Server.

El usuario opera la base de datos de manera normal. Cuando el usuario intenta utilizar un formulario, comando de menú, método o tabla al cual el grupo no tiene acceso,4D muestra un mensaje de error del tipo “Su contraseña no le permite utilizar este objeto”.

Nota: si se instala un método ON ERR CALL, no se muestra el mensaje de error para los métodos.

Es posible personalizar el icono mostrado en la caja de diálogo de conexión a una base de datos. Por defecto, este icono representa el logo de 4D.

Para reemplazar este icono por uno de su elección, simplemente necesita poner un archivo llamado LoginImage.png en la carpeta Resources de la base (ubicada junto al archivo de estructura de la base, ver Descripción de los archivos de 4D). El archivo personalizado debe ser de tipo “png” y su tamaño debe ser de 80x80.

-->

-->

Cuando el usuario marca la opción Recordar contraseña, 4D guarda la contraseña cuando se valida la caja de diálogo y la reutiliza únicamente durante las conexiones posteriores. La contraseña se encripta y guarda localmente en el archivo .4DLink correspondiente a la base.

Por esta razón, esta funcionalidad no es utilizable con todas las aplicaciones 4D. La siguiente tabla muestra su disponibilidad:

| 4D modo local | 4D modo remoto | |

| Base no fusionada | Sí | Sí |

| Base fusionada con 4D Engine | No | Sí |

Una vez definido, el sistema de control de acceso puede ser utilizado para varios tipos de acceso externos a la base de datos 4D. Por lo tanto puede tomar ventaja de la jerarquía de acceso en estos contextos específicos.

El sistema de usuarios y grupos de 4D puede utilizarse para:

- el servidor HTTP integrado de 4D. Para mayor información sobre cómo los usuarios y grupos 4D se tienen en cuenta durante las conexiones al servidor web 4D, consulte Seguridad de las conexiones en el manual Lenguaje.

- El servidor SQL integrado de 4D. Para mayor información sobre los grupos de acceso al servidor SQL integrado de 4D, consulte Configuración del servidor SQL de 4D en el manual de referencia SQL 4D.

La mejor forma de asegurar la seguridad de su base de datos y de ofrecer a los usuarios diferentes niveles de acceso es utilizar un esquema de jerárquico de acceso. Los usuarios pueden ser asignados a diferentes grupos y los grupos pueden ser jerarquizados para crear niveles de derechos de acceso. Esta sección describe diferentes aproximaciones a este esquema.

En este ejemplo, se asigna un usuario a uno de los tres grupos definidos dependiendo de la responsabilidad del usuario. Los usuarios del grupo de Contabilidad son responsables de la entrada de datos. Los usuarios del grupo Finanzas son responsables del mantenimiento de los datos, incluyendo actualizar registros y borrar registros obsoletos. Los usuarios de Administración General son responsables de analizar los datos, incluyendo la realización de búsquedas y la impresión de informes.

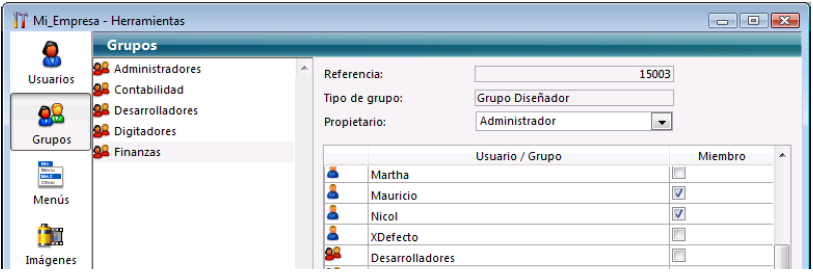

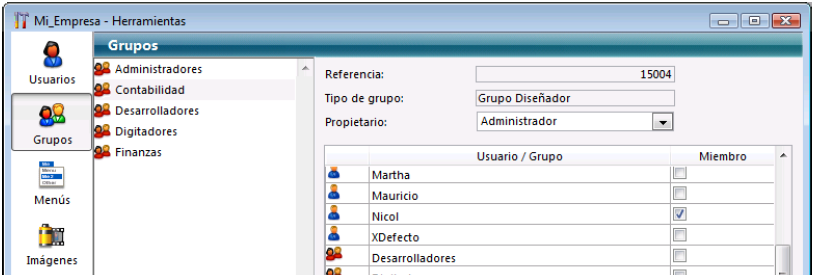

Los grupos están agrupados de manera que los privilegios se distribuyan correctamente a los usuarios de cada grupo.

- El grupo Administradores contiene sólo usuarios de “alto-nivel”.

- El grupo de Finanzas contiene los usuarios del grupo de Administradores de manera que los usuarios de Administradores tienen los privilegios del grupo de Finanzas.

- El grupo de contabilidad contiene los usuarios de entrada de datos y los usuarios del grupo Finanzas y Administradores también disfrutan de los privilegios del grupo Contabilidad.

Puede decidir los privilegios de acceso a asignar a cada grupo según el nivel de responsabilidad de los usuarios que incluya.

Si autoriza el acceso a un formulario de entrada al grupo Contabilidad, por ejemplo, esto significa que todos pueden utilizar este formulario de entrada. Si le da acceso al grupo Finanzas a un formulario, el acceso está limitado a los miembros de los grupos Finanzas y Administradores. Si asigna el grupo Administradores, sólo los miembros de este grupo pueden utilizar el formulario.

Su esquema de acceso debe restringir los accesos al nivel más bajo posible, generalmente a nivel de formulario.

Producto: 4D

Tema: Usuarios y grupos

4DLink

Manual de Diseño ( 4D v16)

Manual de Diseño ( 4D v16.1)

Manual de Diseño ( 4D v16.3)